Цепочка поставок как угроза: как контролировать риски стороннего ПО

Описание

В эпоху атак через доверенные каналы — от SolarWinds до Log4Shell — больше нельзя полагаться только на внутренние меры безопасности. Сегодня говорим о том, как защищать инфраструктуру, если угроза уже внутри — в сторонних библиотеках, модулях и интеграциях.

📍 В эфире:

– Как выбирать вендоров и проверять зрелость их процессов

– Как работать с SBOM: что это, как запросить и что делать дальше

– Почему выход вендора на Bug Bounty — маркер доверия

– Как выстроить инвентаризацию и классификацию ПО

– Как действовать, если у поставщика найдена критическая уязвимость

– Что делать, если отказаться от небезопасного ПО невозможно

– Кто в компании отвечает за контроль стороннего ПО — ИБ, ИТ, DevOps?

💡 Практика, кейсы, стратегии — для тех, кто отвечает за внедрение, эксплуатацию и защиту программного обеспечения.

⭐️ Модератор: Илья Шабанов, генеральный директор АМ Медиа

🗣️ Спикеры:

1. Алексей Смирнов, основатель и генеральный директор, CodeScoring

2. Павел Ашарин, сооснователь компании RebrandyCo

3. Андрей Абашев, руководитель по направлению методологии и развития ИБ, «ПАО ГМК «Норильский никель»

4. Илья Борисов, директор департамента защиты данных, Билайн

5. Анастасия Калугина, руководитель направления безопасной разработки и инфраструктуры, ИнфоТеКС

6. Александр Лысенко, ведущий эксперт по безопасной разработке, К2 Кибербезопасность

Подключайтесь прямо сейчас!

Автор

Похожие видео

Размышление о деньгах! До конца! Рассказала секретную информацию! 😉

Новогодний корпоратив 2024 в Гранит памяти вместе с партнерами

Нескучный разговор о налогах и налогообложении

Хочешь вести бизнес через Telegram — играй по правилам.

Программа производственного контроля для пивоварни 2025: ШТРАФ 100 000 за отсутствие!

Семена газонных трав оптом и в розницу от Семенной Станции

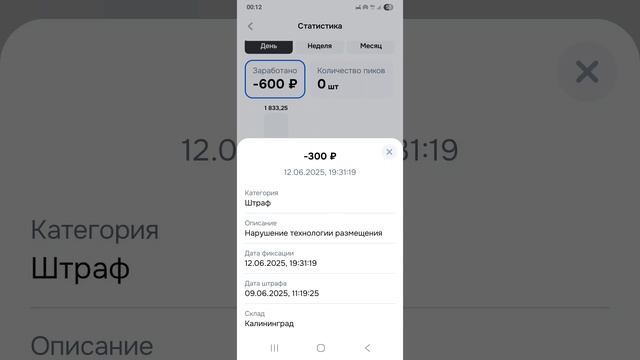

Ozon Job : работа на штрафы